- شما نمی توانید "نقشه کشی پیشرفته برق و اتوماسیون صنعتی با نرم افزار Eplan Electric P8" دیگری به سبد خود بیافزایید. مشاهده سبد خرید

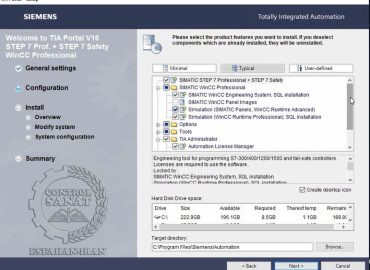

دوره آموزشی مانیتورینگ صنعتی و پیاده سازی سیستم های SCADA با نرم افزار WinCC زیمنس

درباره دوره آموزشی مانیتورینگ صنعتی و پیاده سازی سیستم های SCADA با نرم افزار WinCC زیمنس

WinCC یکی از نرم افزارهای قدرتمند تولید شده توسط شرکت زیمنس آلمان است که از آن به منظور پیاده سازی سیستم اسکادا و انجام مانیتورینگ صنعتی در اتاق های کنترل استفاده می شود. هدف از مانیتورینگ صنعتی به تصویر کشیدن وضعیت فرآيند تحت کنترل و ايجاد رابط گرافيكی مناسب جهت ارتباط کنترل شده بر پایه سطوح دسترسی با فرآيند ، صدور فرامین، لاگ کردن اطلاعات فرآیند و تغییر نقاط تنظیم (Set Point) توسط اپراتورهای سیستم کنترل است. این نرم افزار کلیه امکانات فوق را فراهم نموده و امکان اتصال به PLC های زیمنس و کلیه کنترلر ها و PLC هایی که از OPC پشتیبانی می کنند را دارد.ویژگی های دانشجویان و پیش نیاز های این دوره:

حداقل ميزان تحصيلات : فوق ديپلم و بالاتر مهندسی برق (کلیه گرايش هاي قدرت ، كنترل ، الكترونيك و مخابرات) ، مکانیک ، مکاترونیک و کامپیوتر حداقل توانايي جسمي : توانایی کار با کامپیوتر ( کم توانایی های جسمی و حرکتی مانعی برای فراگیری این مهارت نیست) مهارت هاي پيش نياز : آشنایی با دانش PLC پیشرفته توصیه مهم: با توجه به اتصال سیستم های اسکادا به PLC از طریق شبکه های صنعتی، اکیدا توصیه می شود هم زمان ، قبل یا پس از این دوره در دوره های آموزشی شبکه صنعتی شرکت نمایید.گواهینامه:

از تیر ماه 1402 دوره ها صرفا بصورت پکیج فیلم آموزشی با پشتیبانی از طریق ایمیل ارائه می شود و برای این دوره ها گواهینامه یا تاییدیه آموزش صادر نمی شود. این دوره ها مخصوص عزیزانی است که صرف نظر از مدرک گرایی به دنیال ارتقا دانش فنی خود و کسب شغل حرفه ای هستند.روش برگزاری:

از تیر ماه 1402 دوره ها صرفا بصورت پکیج فیلم آموزشی (برای این دوره فیلم جلسات کلاس های آنلاین) با پشتیبانی از طریق ایمیل ارائه می شود و دارای لایسنس نمایش تک کاربره (فقط یک کامپیوتر) با زمان مشاهده نامحدود و پشتیبانی سه ماهه هستند.دوره جامع آموزشی اتوماسیون کار صنعتی

اتوماسیون کار صنعتی

امروزه بکارگیری سیستم های اتوماسیون صنعتی و پیاده سازی سیستم های کنترل بر پایه اجزا مختلف سیستم های اتوماسیون صنعتی شامل PLC ها ، سیستم های مانیتورینگ صنعتی با استفاده از HMI ها و سیستم های SCADA ، شبکه های صنعتی و درایوهای کنترل دور امری اجتناب ناپذیر است. در این پکیج کامل آموزش اتوماسیون صنعتی، به ترتیب و با رعایت پیش نیاز ها از صفر تا 100 پیاده سازی سیستم های اتوماسیون صنعتی با بکارگیری PLC ها ، درایو های کنترل دور ، شبکه های صنعتی و سیستم های مانیتورینگ صنعتی به شما آموزش داده می شود.نقشه کشی پیشرفته برق و اتوماسیون صنعتی با نرم افزار Eplan Electric P8

امنیت سایبری در سیستم های اتوماسیون صنعتی

تعریف جامع امنیت سایبری در سیستمهای اتوماسیون صنعتی (Industrial Automation Systems - IAS)

امنیت سایبری در سیستمهای اتوماسیون صنعتی (IAS) به مجموعهای از تدابیر، فناوریها، فرآیندها و سیاستهایی گفته میشود که برای حفاظت از این سیستمها در برابر تهدیدات سایبری طراحی شدهاند. هدف اصلی، تضمین تداوم کارکرد، ایمنی، قابلیت اطمینان و محرمانگی سیستمهای کنترلی و عملیاتی در محیطهای صنعتی است.

IASها شامل مجموعهای گسترده از سیستمها و دستگاهها هستند که در صنایع مختلف مانند نفت و گاز، تولید، انرژی، حمل و نقل و غیره به کار میروند. این سیستمها شامل موارد زیر میشوند:

- سیستمهای کنترل توزیعشده (Distributed Control Systems - DCS): برای کنترل فرآیندهای پیچیده در مقیاس بزرگ.

- کنترلکنندههای منطقی برنامهپذیر (Programmable Logic Controllers - PLC): برای کنترل ماشینآلات و فرآیندهای گسسته.

- سیستمهای نظارت و گردآوری داده (Supervisory Control and Data Acquisition - SCADA): برای نظارت و کنترل از راه دور فرآیندها و تجهیزات.

- سیستمهای رابط ماشین و انسان (Human-Machine Interfaces - HMI): برای تعامل اپراتورها با سیستمهای کنترلی.

- شبکههای صنعتی: شبکههای ارتباطی که دستگاهها و سیستمهای مختلف را به هم متصل میکنند (مانند Modbus، Profibus، Ethernet/IP).

- سیستمهای مدیریت داراییهای صنعتی: برای ردیابی و مدیریت تجهیزات و داراییهای صنعتی.

چرا امنیت سایبری در IAS مهم است؟

- حفاظت از جان و مال: حملات سایبری میتوانند منجر به خرابی تجهیزات، انفجار، آتشسوزی و سایر حوادث خطرناک شوند که جان انسانها را به خطر میاندازند.

- جلوگیری از اختلال در تولید و خدمات: حملات میتوانند باعث توقف تولید، اختلال در زنجیره تامین و از دست رفتن درآمد شوند.

- حفاظت از اطلاعات حساس: سرقت اطلاعات محرمانه مانند فرمولهای تولید، طرحهای مهندسی و اطلاعات مشتریان میتواند به رقبا کمک کند یا برای باجگیری استفاده شود.

- حفظ اعتبار: حملات سایبری میتوانند به اعتبار یک سازمان آسیب بزنند و اعتماد مشتریان و سهامداران را از بین ببرند.

- رعایت مقررات: بسیاری از صنایع ملزم به رعایت استانداردهای امنیتی خاصی هستند.

اجزا و ساختار پیادهسازی امنیت سایبری در IAS

پیادهسازی امنیت سایبری در IAS یک فرآیند پیچیده و چندلایه است که شامل موارد زیر میشود:

-

ارزیابی ریسک:

- شناسایی داراییهای حیاتی (Critical Assets): تعیین سیستمها، دستگاهها و اطلاعاتی که برای عملکرد سازمان ضروری هستند.

- شناسایی تهدیدات: شناسایی انواع تهدیدات سایبری که ممکن است IAS را هدف قرار دهند (مانند بدافزارها، حملات DDoS، حملات فیشینگ، تهدیدات داخلی).

- ارزیابی آسیبپذیریها: شناسایی نقاط ضعف در سیستمها، شبکهها و فرآیندهای امنیتی.

- تعیین احتمال و تاثیر: تعیین احتمال وقوع هر تهدید و تاثیر آن بر سازمان.

-

تدابیر امنیتی فنی:

- Segmentation: تقسیم شبکه صنعتی به بخشهای جداگانه برای محدود کردن دامنه حملات.

- Firewall: استفاده از فایروالها برای کنترل ترافیک ورودی و خروجی شبکه.

- Intrusion Detection/Prevention Systems (IDS/IPS): استفاده از سیستمهای تشخیص و جلوگیری از نفوذ برای شناسایی و مسدود کردن فعالیتهای مخرب.

- Anti-Malware: نصب و بهروزرسانی نرمافزارهای ضد بدافزار بر روی سیستمها.

- Patch Management: بهروزرسانی منظم نرمافزارها و سیستمعاملها برای رفع آسیبپذیریها.

- Authentication and Authorization: استفاده از مکانیزمهای قوی احراز هویت و تعیین سطوح دسترسی مناسب برای کاربران.

- Encryption: رمزنگاری دادههای حساس در حالت انتقال و ذخیرهسازی.

- Security Information and Event Management (SIEM): جمعآوری و تحلیل لاگها و رویدادهای امنیتی برای شناسایی و پاسخ به تهدیدات.

- Hardening: پیکربندی امن سیستمها و دستگاهها برای کاهش سطح حمله.

-

تدابیر امنیتی سازمانی:

- Security Policies and Procedures: تدوین و اجرای سیاستها و رویههای امنیتی جامع.

- Security Awareness Training: آموزش کارکنان در مورد تهدیدات سایبری و نحوه شناسایی و گزارش آنها.

- Incident Response Plan: تدوین و اجرای یک طرح پاسخ به حادثه برای مدیریت و بازیابی از حملات سایبری.

- Vulnerability Management Program: اجرای یک برنامه مدیریت آسیبپذیری برای شناسایی، ارزیابی و رفع آسیبپذیریها.

- Change Management: اجرای یک فرآیند مدیریت تغییر برای کنترل تغییرات در سیستمها و شبکهها.

- Physical Security: تامین امنیت فیزیکی تجهیزات و تاسیسات صنعتی.

- Third-Party Risk Management: ارزیابی و مدیریت خطرات امنیتی مرتبط با تامینکنندگان و پیمانکاران.

-

نظارت و ارزیابی مداوم:

- Security Audits: انجام ممیزیهای امنیتی دورهای برای ارزیابی اثربخشی تدابیر امنیتی.

- Penetration Testing: انجام تست نفوذ برای شناسایی آسیبپذیریها و ارزیابی مقاومت سیستمها در برابر حملات.

- Vulnerability Scanning: انجام اسکن آسیبپذیری برای شناسایی آسیبپذیریهای شناختهشده در سیستمها و شبکهها.

- Performance Monitoring: نظارت بر عملکرد سیستمها و شبکهها برای شناسایی فعالیتهای غیرعادی.

-

استانداردها و چارچوبهای امنیتی:

- NIST Cybersecurity Framework: یک چارچوب جامع برای مدیریت ریسک سایبری.

- ISA/IEC 62443: مجموعهای از استانداردها برای امنیت سایبری در سیستمهای اتوماسیون صنعتی.

- NERC CIP: مجموعهای از استانداردهای امنیتی برای صنعت برق.

نکات کلیدی در پیادهسازی امنیت سایبری در IAS:

- رویکرد لایهای (Defense in Depth): استفاده از چندین لایه امنیتی برای ایجاد یک دفاع قوی در برابر حملات.

- مدیریت ریسک: تمرکز بر شناسایی و کاهش ریسکهای حیاتی.

- آگاهی و آموزش: آموزش کارکنان در مورد تهدیدات سایبری و نحوه پاسخ به آنها.

- همکاری: همکاری بین تیمهای IT و OT برای ایجاد یک استراتژی امنیتی جامع.

- بهروزرسانی مداوم: بهروزرسانی مداوم سیستمها و تدابیر امنیتی برای مقابله با تهدیدات جدید.

با پیادهسازی یک استراتژی امنیتی سایبری جامع و چندلایه، سازمانها میتوانند از سیستمهای اتوماسیون صنعتی خود در برابر تهدیدات سایبری محافظت کنند و از تداوم کارکرد، ایمنی و قابلیت اطمینان آنها اطمینان حاصل کنند.